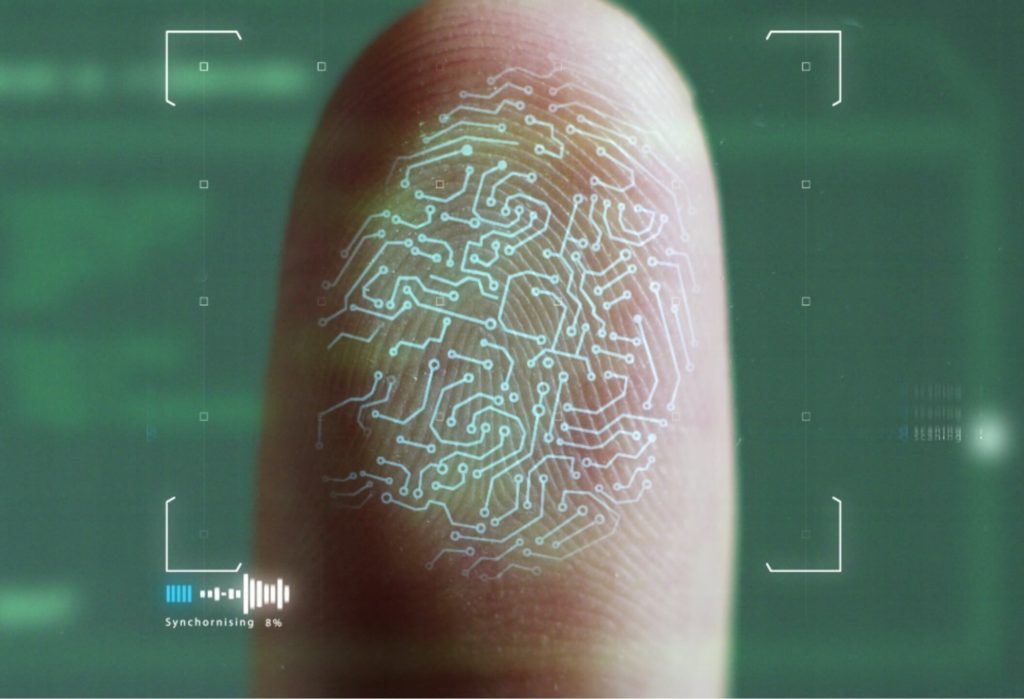

A Importância da Segurança na Era da Tecnologia: Protegendo nossos Dados em um Mundo Digital

No mundo cada vez mais conectado em que vivemos, a segurança da informação tornou-se uma preocupação central. Com o avanço rápido da tecnologia e a crescente dependência de dispositivos e serviços digitais, proteger nossos dados pessoais e garantir a segurança online tornou-se mais importante do que nunca. A tecnologia desempenha um papel fundamental em nossas vidas, desde a comunicação e